monsieurvechai gửi vào

- 29754 lượt xem

ESP8266 là 1 module rất bá đạo cho việc truyền dữ liệu từ xa không dây. Tuy nhiên vì giá thành thấp và khả năng wifi khá tốt nên module này rất dễ bị lạm dụng vào các chuyện mờ ám. Đây là bài đầu tiên trong chuỗi bài chứng tỏ khả năng hắc ám của module này. Tui sẽ hướng dẫn các bạn phát beacon thông tin để quậy phá và cách phòng chống. Lưu ý là các bạn nên thực hành có trách nhiệm nếu không muốn cục tình báo C2 gõ cửa hỏi thăm.

Chuẩn bị

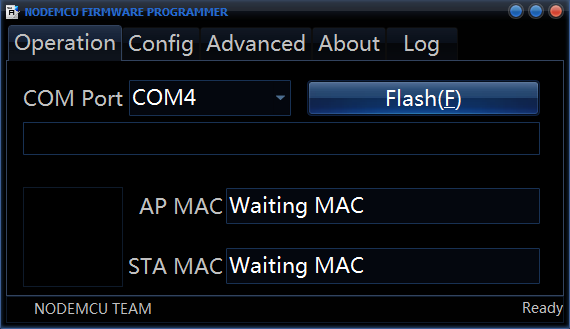

Đầu tiên các bạn vào Git của ESP8266 để tải nodemcu flasher.

Sau đó các bạn giải nén, tùy vào hệ Win32 hay 64 các bạn vào đường dẫn

...nodemcu-flasher-master\nodemcu-flasher-master\Win32\Release

hoặc

...nodemcu-flasher-master\nodemcu-flasher-master\Win64\Release

để chạy tập ESP8266Flasher

Tiếp đến các bạn vào Git của tui để tải 2 tập tin binary eg1 và eg2 về.

Màn 1: xả rác beacon

Trong màn này ta sẽ phát các thông tin vô nghĩa ra môi trường xung quanh. Các bạn nhập đường dẫn của tập binary eg1 vào phần Config (nhớ là đầy đủ với eg1.bin).

Sau đó quay lại phần Operation và bấm FLASH(F) để nạp binary

Sau khi nạp binary xong, các bạn mở wifi của mình lên là sẽ thấy danh sách hiện lên các kênh như sau:

Như vậy là các bạn đã "xả rác" thông tin tới bất kỳ ai đang có wifi. Rất đơn giản nhưng cũng nguy hiểm, vì bạn có thể thay đổi tên "SSID" bằng các nội dung thô tục hoặc phản động tới nhà hàng xóm. Đây cũng có thể xem như là cái "loa phường" phiên bản thời buổi Internet của Vạn Vật, nhưng vì ESP8266 dùng giao tiếp không dây mà lại không kết nối trực tiếp với bất kỳ nhà cung cấp mạng nào nên truy tìm thủ phạm có phần khá khó khăn. Hơn nữa vì module ESP8266 rất nhỏ nên việc ẩn giấu ngụy trang chúng là khá dễ dàng.

Vậy ta phòng chống bằng cách nào? Dùng máy phá sóng (đắt tiền) hoặc cấm nhập khẩu module này (tốn công kiểm soát)

Màn 2: gian lận thi cử

Khác với việc xả rác thông tin vô tội vạ như phần 1, lần này ta sẽ truyền thông tin một cách có tổ chức hơn. Các bạn thực hiện các bước như phần 1 với tập tin binary eg2.bin. Sau khi flash thành công, các bạn mở wifi lên là sẽ thấy 1 danh sách như sau:

Giả sử người thân bạn đang đi thi và bạn có được đáp án. Bạn chỉ cần nạp Flash vào ESP8266, gắn thêm 1 cục pin di động và ngồi ở 1 quán cafe nào đó gần trường thi là đã có thể "ném phao" vào cho thí sinh. Đáp án cho phần thi trắc nghiệm của kỳ thi quốc gia sẽ hiện lên wifi của bất kỳ ai có smartphone, ví dụ như câu 94 sẽ có câu trả lời là V, 20 là C, etc.

Làm thế nào để phát hiện thủ phạm?

Phương án 1: Bắt tại trận với ai đang cầm module ESP8266 trong tay hoặc cấm nhập khẩu module này

Phương án 2: Làm một module tương tự nhưng với đáp án sai để gậy ông đập lưng ông.

Phương án 3: Dùng máy phá sóng wifi hoặc bắt những thí sinh khả nghi dùng dtdd trong toilette

Bình luận

Sơ sơ thì các bạn đã thấy ESP8266 là con dao 2 lưỡi như thế nảo rồi đó. Nó có thể là công cụ hữu ích cho các dự án Internet của Vạn Vật nhưng cũng có thể bị lợi dụng làm chuyện phạm pháp. Vì vậy, tui và các bạn nên cẩn thận với module này nếu không muốn gặp rắc rối với pháp luật.

Thông thường Vechai tui post arduino code để các bạn tìm hiểu nhưng vì tính chất nhạy cảm của vấn đề nên tui chỉ có thể đưa binary để các bạn thử nghiệm thôi. Hơn nữa, phần beacon được cho vào setup() nên chỉ có hiệu lực trong phòng 1,2 phút thôi. Phần loop() tui để trống.